在网络工程的世界里,访问控制列表(ACL)是守护网络边界、管理数据流量的核心卫士。对于许多初学者而言,ACL可能显得有些抽象和复杂,但只要我们换个角度理解,它其实就像是我们日常生活中常见的“门卫”或“过滤器”。今天,我们就以“允许同网段访问”这一经典场景为例,用通俗易懂的方式,带您从入门到精通,深入理解ACL的奥秘。

一、 ACL到底是什么?一个生动的比喻

想象一下,您所在的公司或小区有一个大门,门口有一位尽职的门卫。他的手里有一份名单(列表),上面规定了哪些人可以进入,哪些人不能进入,以及他们可以从哪个门(端口)进入,可以去往哪里。

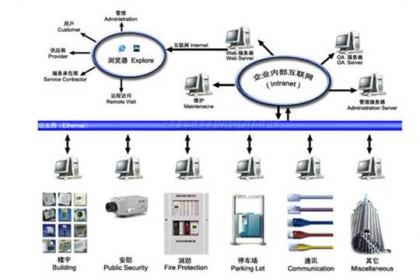

访问控制列表(ACL) 就是这个“电子门卫”手中的名单。它工作在路由器或三层交换机上,对进出的数据包进行检查和过滤。每一个数据包都像是一个访客,携带者“源地址”(从哪里来)和“目标地址”(到哪里去)等信息。ACL会将这些信息与自身的规则逐条比对,决定是“允许通行”还是“拒绝拦截”。

二、 核心任务解析:如何“允许同网段访问”?

“允许同网段访问”是网络中最基本、最常见的安全策略之一。它的目的是:允许同一个IP网段内的设备相互通信,同时通常默认拒绝或严格管理来自其他网段的访问。

为什么这么做?

1. 逻辑隔离与安全:将网络划分为不同的子网(网段)本身就是一种安全和管理手段。同网段设备往往属于同一部门或承担相似职能,彼此通信需求高,限制较少。

2. 广播域控制:同网段内广播流量不会被路由器转发到其他网段,这天然形成了第一道隔离。ACL在此基础上进行更精细的二层或三层控制。

3. 实现方法(以标准ACL为例):

- 思路:创建一个ACL,识别源IP地址是否属于我们规定的“同网段”。

- 关键概念——通配符掩码:理解它,ACL就懂了一半。它不像子网掩码那样定义网络和主机,而是用来“匹配”IP地址。

0表示必须精确匹配对应位,255(二进制全1)表示不关心对应位。

- 举例:假设我们的网段是

192.168.1.0/24(子网掩码255.255.255.0)。

- 对应的通配符掩码是

0.0.0.255。这意味着我们只关心IP地址的前24位(192.168.1),最后8位(主机位)可以是任意值。

- 配置命令(思科风格示例):

`

access-list 10 permit 192.168.1.0 0.0.0.255

`

这条规则的意思是:列表编号10,允许所有源IP地址在 192.168.1.0 到 192.168.1.255 这个范围内的数据包通过。

- 应用到接口:创建好的ACL需要应用在路由器或交换机的具体接口的“入方向”或“出方向”上,才能真正生效。

三、 从入门到精通:ACL的进阶理解

- 标准ACL vs 扩展ACL:

- 标准ACL(如上例):只根据源IP地址进行过滤。简单粗暴,通常应用在靠近目标网络的接口(因为它只关心是谁,不关心要干什么)。

- 扩展ACL:可以根据源IP、目标IP、协议(如TCP/UDP/ICMP)、端口号等进行过滤。功能强大,更精细,通常应用在靠近源网络的接口。例如,您可以创建一条规则:“允许同网段(192.168.1.0/24)访问服务器的Web服务(TCP 80端口)”。

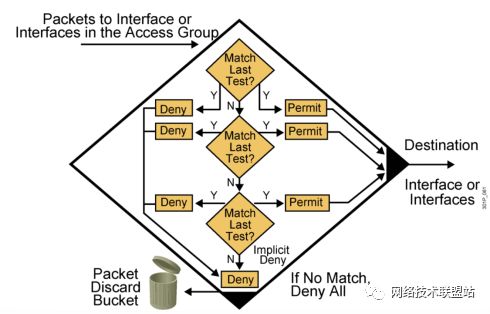

- 隐含的“拒绝所有”:任何ACL的末尾都有一条看不见的规则:

deny any(拒绝所有)。这意味着,如果一个数据包没有匹配到任何一条明确的permit规则,它将被默认拒绝。这就是为什么我们通常只配置“允许”规则,剩下的流量会自动被拦截。

- 规则的匹配顺序:ACL从上到下逐条匹配,一旦匹配成功就立刻执行(允许或拒绝),并停止继续向下查找。因此,规则的顺序至关重要!更具体、范围更小的规则应该放在前面,更通用的规则放在后面。

四、 实战场景与

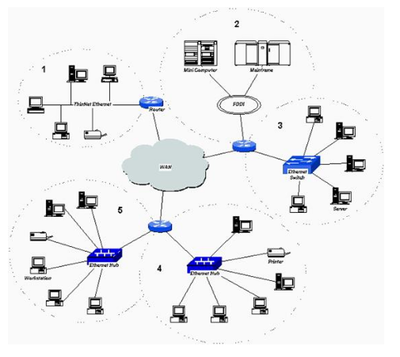

场景:公司有研发部(网段:192.168.1.0/24)和财务部(网段:192.168.2.0/24)。要求:研发部内部可以自由访问;财务部内部可以自由访问;但两个部门之间不能互访(除非有特别授权)。

配置思路:

1. 在连接两个部门网络的路由器接口上,应用入站方向的扩展ACL。

2. 创建规则,明确允许各自网段内部的流量(例如,源和目的IP都在同一网段则允许)。

3. 由于存在隐含的“拒绝所有”,两个网段之间的跨网段流量会被自动拒绝,从而达到隔离目的。

****:

理解ACL,关键在于将其具象化为“规则列表”和“门卫”。从“允许同网段访问”这个简单需求入手,弄懂通配符掩码和规则顺序,就打开了ACL世界的大门。作为网络工程师,熟练掌握ACL的配置与排错,是实现网络安全、优化流量管理的基本功。记住,一个好的ACL策略,应该是精确的、有序的,并且符合业务最小权限原则的。希望这篇通俗的解读,能帮助您在从入门到精通的路上更进一步!